2026년 4월 1일 16:05 UTC, 솔라나(Solana) 기반 대표 퍼페추얼 DEX 드리프트 프로토콜(Drift Protocol)에서 약 $285M 규모의 익스플로잇이 발생했다. 탈취된 관리자 키를 이용해 가치가 없는 토큰을 새로운 현물 마켓에 등록하고, 인출 안전장치를 무력화한 뒤, 조작된 가치의 담보로 실제 자산을 대량 인출하는 정교한 담보 조작(collateral manipulation) 공격이었다.

이번 공격은 듀러블 논스(durable nonce)를 활용한 사전 서명 확보와 정교한 사회공학의 결합이었다. 공격자는 3월 23일부터 멀티시그 서명자 2명과 공격자 통제 계정 2개에 대한 듀러블 논스 계정을 생성했으며, 3월 27일의 정상적 멀티시그 이전 이후에도 새 멀티시그의 서명자 접근을 다시 확보했다. 공격자는 정당한 서명자들로부터 트랜잭션 오인(transaction misrepresentation)을 통해 사전 서명을 확보한 뒤, 이를 듀러블 논스로 보관했다가 4월 1일 일괄 실행하여 관리자 권한을 탈취했다. 시드 구문 유출이나 스마트 컨트랙트 버그는 없었던 것으로 확인되었다.

이번 사건은 리졸브(Resolv) 익스플로잇 발생 10일 만에 터진 또 하나의 대형 운영 보안 실패 사건이다. 리졸브는 멀티시그 자체가 없어서 무너졌고, 드리프트는 멀티시그가 있었지만 낮은 임계값과 추가적인 보안 메커니즘의 부재로 인해 무너졌다. 권한 구조의 근본적 재설계가 필요하다는 점을 두 사건이 연이어 증명하고 있다.

Source: @DriftProtocol

2026년 4월 1일 16:05 UTC, 솔라나 생태계의 대표적 퍼페추얼 DEX인 드리프트 프로토콜이 대규모 익스플로잇(exploit)을 당했다. 드리프트는 가상 자동화 마켓 메이커(vAMM)와 온체인 오더북을 결합한 구조를 기반으로 레버리지 거래, 스팟 거래, 대출 등 다양한 디파이 서비스를 제공하는 프로토콜로, 사건 직전 기준 약 $309M의 총 예치 자산(TVL)을 보유하고 있었다.

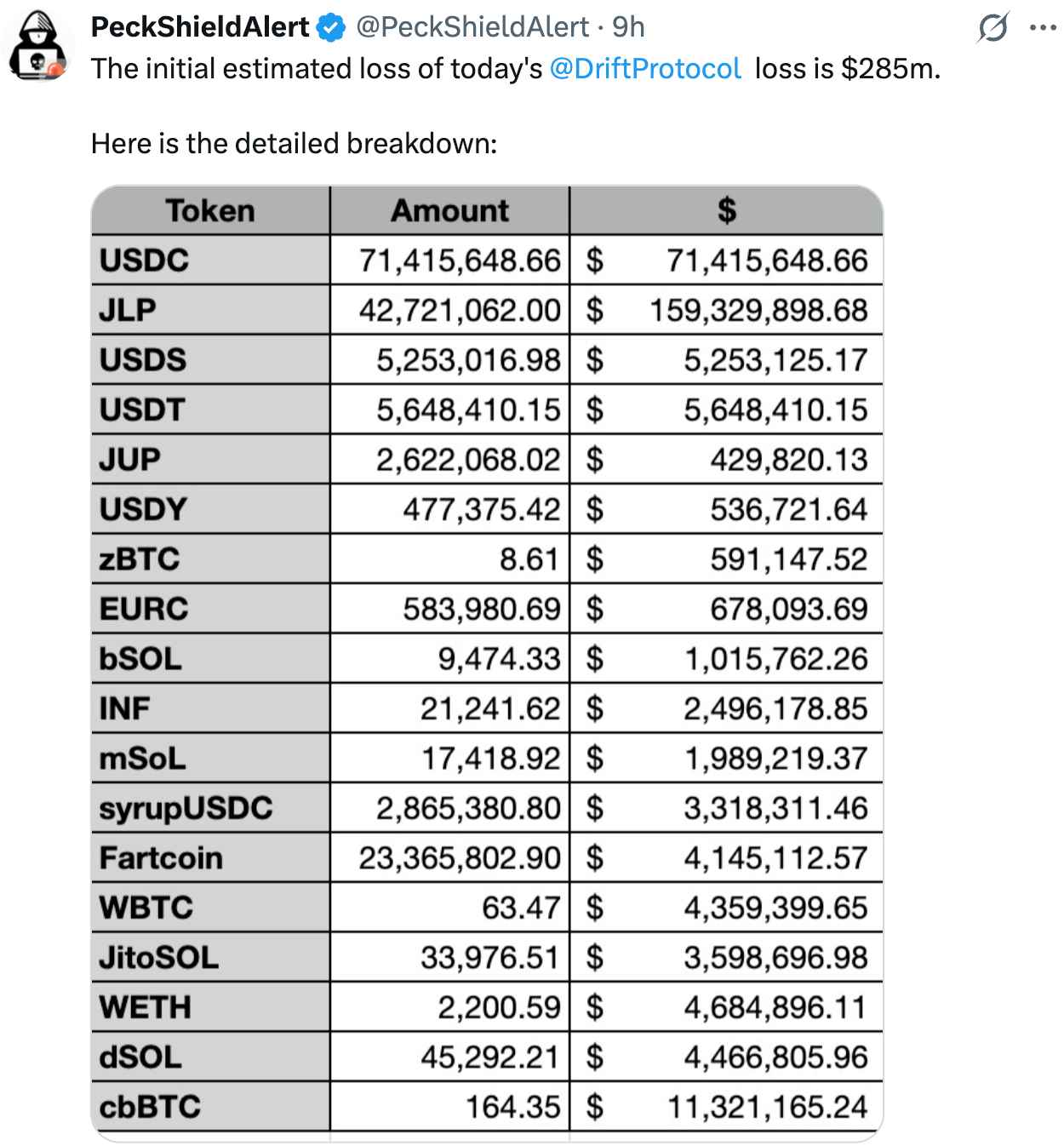

Source: @PeckShieldAlert

드리프트 팀은 공격 발생 2시간 이후의 시점인 18:10 UTC 경 X 공지를 통해 사용자들에게 입금 중단을 요청했고, 이후 공식적으로 공격을 확인하며 입출금을 전면 중단했다. 현재 펙쉴드(PeckShield), 룩온체인(Lookonchain) 등 복수의 보안 및 온체인 분석 업체가 피해 규모를 약 $285M으로 추정했으며, 팬텀(Phantom) 월렛은 빠르게 프로토콜 접속을 차단하는 조치를 취했다.

이번 사건이 특히 주목받는 이유는 리졸브 익스플로잇이 발생한 지 불과 10일 만에 또다시 대형 관리자 키 탈취 사건이 발생했기 때문이다. 두 사건 모두 스마트 컨트랙트의 코드 취약점이 아닌 운영 보안 실패에서 비롯되었다는 공통점을 갖는다.

이번 공격의 핵심은 탈취된 관리자 권한을 악용한 담보 조작(collateral manipulation)이었다. 리졸브 사건이 "민팅 권한을 가진 키의 탈취"였다면, 드리프트 사건은 "시장 등록 및 안전장치 설정 권한을 가진 키의 탈취"로, 동일한 뿌리에서 나온 다른 가지라 할 수 있다. 공격의 흐름을 단계별로 살펴보겠다.

Source: Dexscreener

가장 직접적으로 공격에 쓰인 것은 카본보트 토큰(CarbonVote Token, CVT)이라는 매우 적은 유동성의 토큰이다. 공격자의 주소들 중 하나인 FnYXwy...LpAjjx가 공격 3주 전 발행했으며, 총 공급량은 약 7.5억 개로, 공격자 지갑이 80% 이상을 보유했다. 공격자는 레이디움(Raydium)에 약 $500 수준의 극히 소규모 유동성 풀을 생성한 뒤, 지속적인 자전 거래를 수행했다.

드리프트는 기본적으로 피쓰 네트워크(Pyth Network)를 오라클로 사용하지만, initializeSpotMarket 실행 시 관리자가 오라클의 주소와 출처 파라미터를 직접 지정할 수 있는 구조이다. 기존 현물 마켓들의 SDK 설정을 보면, 각 시장마다 oracle, oracleSource, mint가 개별적으로 정의되어 있음을 확인할 수 있다. 즉, CVT처럼 피쓰에 피드가 존재하지 않는 토큰이라 하더라도, 관리자 권한만 확보하면 임의의 오라클 소스를 지정하여 마켓을 등록하는 것이 가능하다.

이번 공격에서 공격자는 CVT 마켓에 스위치보드(Switchboard) 피드를 지정해 가격을 받아왔다. 스위치보드는 커스텀 피드 생성이 비교적 용이한 오라클 네트워크로, 공격자는 자신이 통제하는 스위치보드 피드에 CVT 7.85억 개가 수억 달러 상당으로 인식되도록 가격을 조작했다. 덱스스크리너(Dexscreener)와 같은 가격 추적 사이트에서 CVT는 약 $1 근처로 표시되었지만, 실제 시장에서의 유동성과 가치는 사실상 0에 가까웠다.

공격에 사용된 드레이너 지갑(HkGz4K...ovpZES)이 사건 약 8일 전인 3월 24일에 최초 활동을 시작했다. 이 지갑은 니어 프로토콜(NEAR Protocol) 인텐츠를 통해 사전 자금을 조달받았으며, 공격 당일까지 총 325건의 트랜잭션을 기록했다.

공격 당일 사용된 관리자 서명자(H7PiGq...y7ZgL)의 온체인 활동 이력도 주목할 만하다. 이 키의 전체 트랜잭션은 총 29건에 불과하며, 최초 트랜잭션은 공격 전날인 3월 31일 15:05 UTC, 마지막 트랜잭션은 공격 당일인 4월 1일 18:05 UTC이다. 이 관리자 키의 온체인 존재 기간 자체가 약 27시간에 불과한 것이다. 그 이유는 온체인 기록에서 드러난다.

드리프트의 관리자 권한은 단일 EOA가 아니라 멀티시그로 관리되고 있었다. 그러나 후속 조사에서 밝혀진 공격 경위는 단순한 멀티시그 침투보다 훨씬 정교했다.

공격 약 9일 전, 공격자는 4개의 듀러블 논스 계정을 생성했다. 이 중 2개는 드리프트 시큐리티 카운슬(Security Council) 멀티시그 서명자와 연관된 계정이었고, 나머지 2개는 공격자 통제 계정이었다. 듀러블 논스란 솔라나에서 일반 트랜잭션의 블록해시 만료(약 1분) 제한을 우회하여, 서명을 미리 받아놓고 나중에 실행할 수 있게 해주는 메커니즘이다. 공격자는 이를 활용하여, 정당한 서명자들로부터 트랜잭션의 실제 내용을 오인하게 만드는 방식(transaction misrepresentation)으로 사전 서명을 확보한 것으로 추정된다.

그로부터 4일 뒤, 드리프트 팀은 시큐리티 카운슬 구성원 변경에 따른 계획된 멀티시그 이전을 실행했다. 이 이전 자체는 정상적인 운영 절차였으나, 공격자는 이 변화에도 대응했다.

공격 하루 전에는 이전된 새 멀티시그의 서명자(6UJbu9...Pvu924)에 대한 새로운 듀러블 논스 계정이 생성되었다. 공격자가 업데이트된 멀티시그에서도 다시 2/5 서명자에 대한 유효한 접근을 확보한 것이다. 이는 공격자가 멀티시그 이전이라는 예상치 못한 변수에도 적응할 수 있을 만큼 시스템 내부에 깊이 침투해 있었음을 의미한다.

공격 당일, 드리프트 팀은 보험 기금에서 정상적인 테스트 인출을 실행했다. 그로부터 약 1분 후, 공격자는 사전 서명해둔 듀러블 논스 트랜잭션 2건을 연속 실행했다.

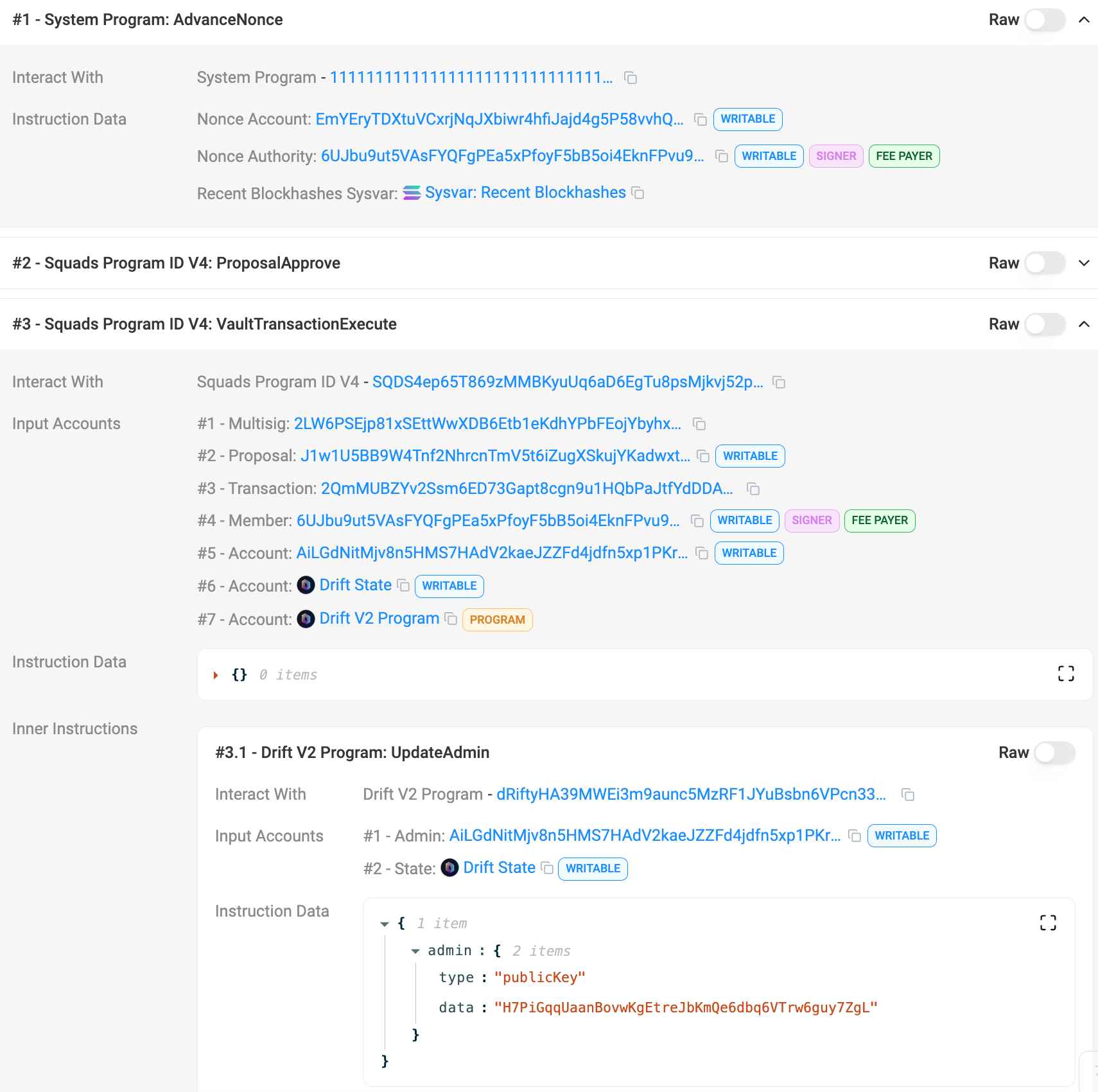

Source: solscan

첫번째 트랜잭션에서는 스쿼즈 멀티시그에 VaultTransactionCreate, ProposalCreate, ProposalApprove를 실행, 악의적 관리자 이전의 생성과 첫번째 승인(Approve)가 진행되었다.

직후, 두번째 트랜잭션이 듀러블 논스를 사용하여 ProposalApprove와 VaultTransactionExecute를 실행했다. 2/5 threshold가 즉시 충족되었고, 타임락이 0초였기 때문에 트랜잭션은 곧바로 실행되었다. 이 시점에서 드리프트 V2 프로그램의 UpdateAdmin 명령이 호출되었고, 관리자 주소가 공격자의 것(H7PiGq...y7ZgL)으로 이전되었다.

여기서 핵심은 두 트랜잭션 모두 사전에 서명이 완료된 상태에서 공격 당일 일괄 제출되었다는 점이다. 서명자들은 서명 시점에 자신이 무엇에 서명하는지를 정확히 인지하지 못했을 가능성이 높다. 드리프트 팀이 사용한 "transaction misrepresentation"이라는 표현은, 서명자들에게 정상적인 운영 트랜잭션으로 위장하여 악의적 Admin 이전 트랜잭션에 서명하도록 유도했음을 시사한다. 듀러블 논스는 이 사전 서명을 무기한 보관하여 공격자가 원하는 시점에 실행할 수 있게 해주는 역할을 했다.

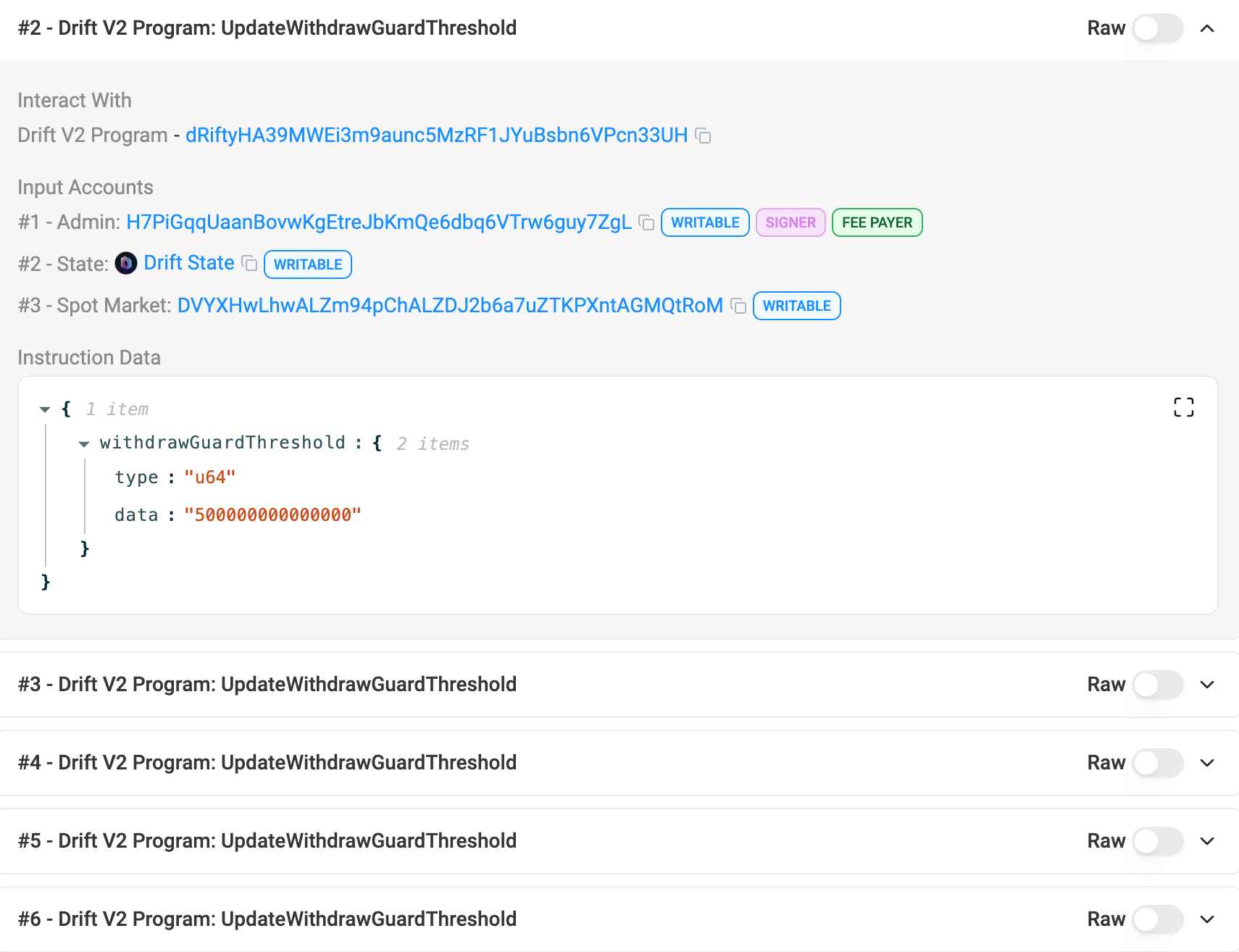

교체된 관리자 서명자는 드리프트 V2 프로그램(dRifty...cn33UH)을 호출하여 두 가지 작업을 수행했다.

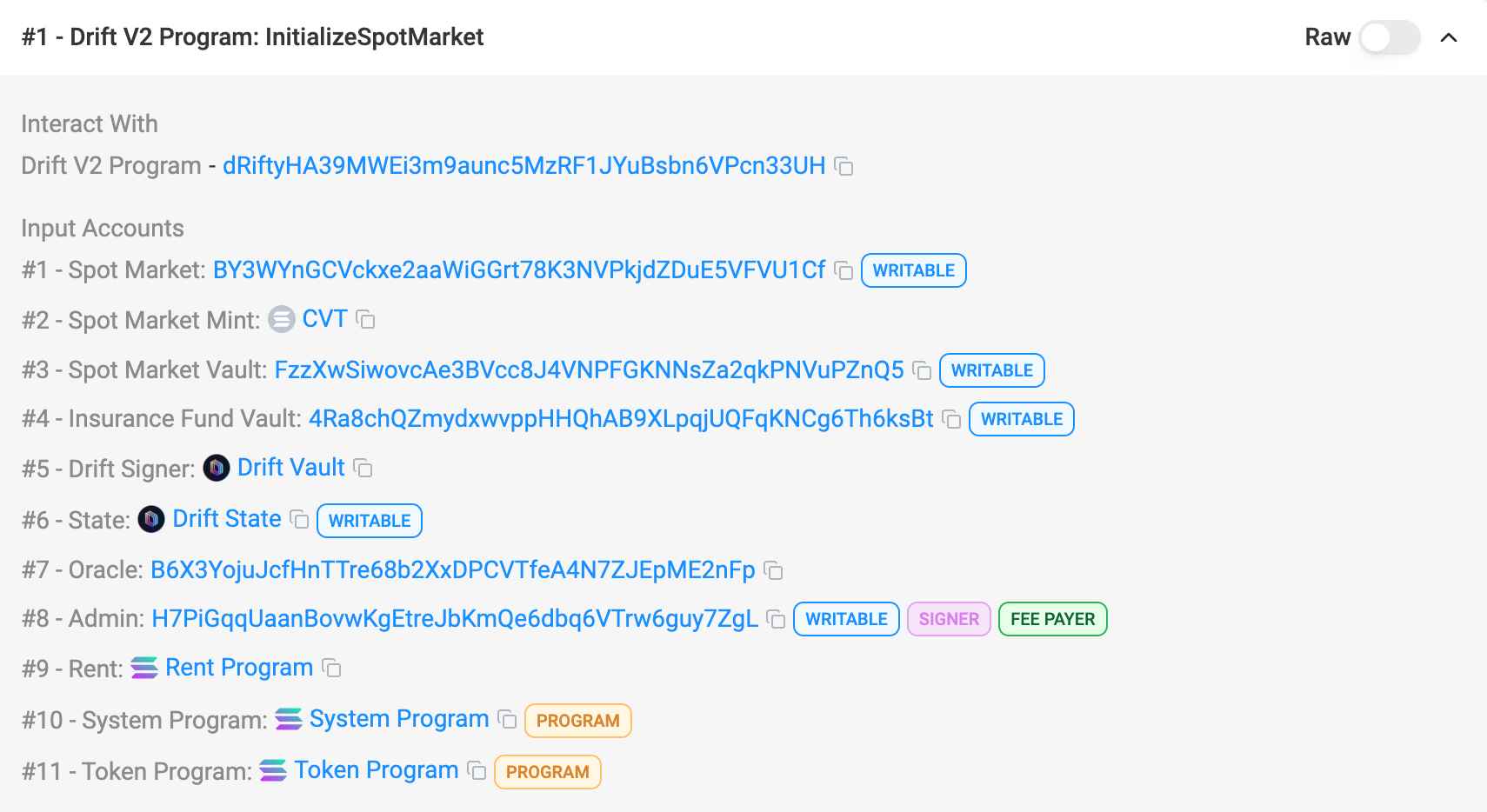

Source: solscan

첫째, initializeSpotMarket 을 통해 CVT를 드리프트의 새로운 스팟 마켓(시장 63)으로 등록했다. 이 과정에서 새로운 스팟 마켓 계정(BY3WYn...FVU1Cf)과 CVT 토큰 계정 2개가 생성되었으며, 드리프트 볼트 PDA(JCNCMF...XXJfrw)가 토큰 소유자로 설정되었다.

드리프트는 다중 자산 담보 시스템을 운영하고 있어서, 새로운 스팟 마켓에 등록된 토큰은 곧바로 담보 자산으로 사용될 수 있다. 다만, 담보로 인정받기 위해서는 해당 마켓의 initial_asset_weight와 maintenance_asset_weight가 0보다 큰 양수여야 하며, 기본 초기화 값은 낮거나 0에 가깝다. 그러나 공격 트랜잭션(4a5962R...st82X)을 분석하면, initializeSpotMarket과 함께 updateSpotMarketMarginWeights(또는 동등한 리스크 파라미터 업데이트)가 동일 트랜잭션에 번들링되어 있었으며, 공격자는 CVT의 담보 가중치를 최대치로 설정한 것이 확인된다.

이는 프로토콜의 방어 심도 관점에서 중대한 설계 결함을 보여준다. 시장 등록, 오라클 소스 지정, 담보 가중치 최대 설정, 인출 가드 무력화가 단일 트랜잭션에서 모두 완료될 수 있었던 것이다. 대규모 포지션에 대한 집중 위험 방지를 위한 가중치 할인(IMF factor)도 가중치 자체가 최대치로 설정되면 실질적 효과가 제한된다. 만약 프로그램 레벨에서 신규 마켓의 가중치 상한을 제한하거나, 가중치 변경에 별도의 타임락을 적용했더라면, 이 단일 트랜잭션으로 모든 방어선을 동시에 무력화하는 공격은 불가능했을 것이다.

Source: solscan

둘째, 같은 트랜잭션 내에서 updateWithdrawGuardThreshold()를 5회 호출하여 주요 자산 시장의 인출 한도를 극단적으로 상향 조정했다. 모든 시장이 동일한 500조 수준으로 한도가 설정되었으며, 이는 비정상적인 대량 인출을 차단하기 위한 안전장치인 인출 가드(Withdraw Guard)의 한도를 사실상 무한대로 올려버림으로써 무력화시켰다.

이 한 번의 트랜잭션(4a5962R...st82X)으로 드리프트의 핵심 방어선 세 가지가 동시에 무력화되었다.

첫째, 공격자가 통제하는 스위치보드 피드를 오라클로 지정하여 가격 메커니즘을 장악했다.

둘째, 담보 가중치(initial_asset_weight, maintenance_asset_weight)를 최대치로 설정하여 무가치한 토큰이 최고 등급 담보로 인정되도록 했다.

셋째, 인출 가드(Withdraw Guard)의 한도를 500조 수준으로 올려 비정상 인출 차단 장치를 사실상 제거했다.

관리자 변경을 포함하면 총 2건의 트랜잭션으로 프로토콜의 전체 보안 아키텍처가 무너진 것이다. 이는 코드 오딧의 관점에서 흥미로운 역설을 만든다. 드리프트의 컨트랙트 코드는 오딧에서 검증된 대로 정확히 작동했다. initializeSpotMarket은 설계된 대로 새 시장을 등록했고, 오라클 소스를 지정했으며, 가중치를 설정하고, updateWithdrawGuardThreshold는 설계된 대로 한도를 변경했다. 문제는 전체 공격 체인이 단일 트랜잭션으로 가능한 설계 자체에 있었으며, 이는 코드 감사의 영역이 아닌 권한 구조와 파라미터 제약의 영역이다.

결론적으로, 공격자는 새로 생성한 드리프트 유저 계정을 통해 약 7.85억 개의 CVT를 담보로 공급했고, 공격자가 통제하는 스위치보드 오라클 피드가 이를 수억 달러 상당으로 평가했으며, 최대치로 설정된 담보 가중치가 이 평가액을 거의 그대로 담보 가치로 인정했다. 드리프트의 마진 시스템은 설계된 대로 정확히 작동했다. 문제는 그 시스템에 투입된 모든 파라미터가 공격자에 의해 조작되었다는 것이다.

펙쉴드와 룩온체인 기준 총 탈취 규모는 약 $285M으로 집계된다. 주요 자산 구성을 보면 JLP(Jupiter Liquidity Provider) 약 4,172만 토큰($155M 상당)이 가장 큰 비중을 차지하고, USDC $51.6M~60M, cbBTC $11.3M, WSOL $10.4M, 그리고 WBTC, WETH 등 기타 토큰 $4.7M 이상이 뒤를 잇는다.

탈취 직후 자금은 드리프트 볼트에서 1차 드레이너 지갑(HkGz4K...ovpZES)으로 이동했다. 이 지갑은 사건 8일 전 니어 프로토콜(NEAR Protocol) 인텐츠(intents)를 통해 사전 자금을 조달받은 것이 확인되었으며, 사건 1주일 전 테스트 트랜잭션을 수행한 이력이 온체인에서 관측된다.

드레이너 지갑에 도착한 자금은 이후 세 단계에 걸쳐 빠르게 분산 및 세탁되었다.

첫 번째 단계는 솔라나 내에서의 분산과 스왑이다. 드레이너 지갑을 기점으로 4단계 이상의 지갑 레이어링이 이루어졌고, 주피터 어그리게이터, 라이디움, 오르카, 메테오라 등 솔라나 내 주요 DEX를 통해 대량의 USDC, SOL, JLP 스왑이 실행되었다. 일부 SOL은 하이퍼리퀴드(Hyperliquid)로 이동한 뒤 ETH로 교환된 것으로 관측된다.

두 번째 단계는 크로스체인 브릿징이다. 가장 주요한 경로는 써클의 CCTP로, USDC를 솔라나에서 소각(burn)하고 이더리움에서 재발행(mint)하는 방식으로 대량의 자금이 이동했다. 이 외에도 웜홀을 통한 직접 브릿징과 마얀을 통한 보조 크로스체인 스왑이 확인된다. 대부분의 자금이 이 단계를 거쳐 이더리움으로 이동했다.

세 번째 단계는 이더리움 측에서의 세탁이다. 이더리움 도착 후 최소 19,913 ETH(약 $42.6M 상당)의 매입이 관측되었으며, 일부 보고서에서는 그 이상의 규모를 추정하고 있다. 일부 지갑에서는 토네이도 캐시(Tornado Cash)와의 과거 연계 패턴이 확인되었고, KYC 연동이 가능한 백팩(Backpack) 지갑과의 상호작용도 관측되었다. 자금은 체인플립(ChainFlip)을 통한 추가 스왑도 거친 것으로 보인다.

사건 발생 5~6시간이 경과한 시점에도 일부 자금은 여전히 이동 중이었다. CEX와 브릿지 일부에서 동결 시도가 있었으나, 전액 차단에는 실패한 것으로 관측된다. cbBTC의 경우 발행사에 의한 동결 가능성이 있었으나, 공격자가 스왑을 먼저 완료한 것으로 보인다. 현재 드레이너 지갑의 잔액은 약 1.1 SOL에 불과하며, 공격자가 민팅한 것으로 추정되는 트롤 토큰 3종(각 10억 개)과 약 1.14 DRIFT 토큰 등 소량의 자산만이 남아 있다. 탈취 자금의 대부분은 이미 다른 경로로 이동이 완료된 상태이다. 드리프트 팀은 프로토콜 일시 중지를 통해 추가 피해를 차단했지만, 이미 유출된 자금의 회수는 매우 어려운 상황이다.

드리프트 프로토콜은 꽤 많은 오딧 이력을 보유한 프로토콜이다. 2022년 11월부터 12월까지 트레일 오브 비츠(Trail of Bits)가 DEX 및 스마트 컨트랙트 보안 감사를 수행했으며, 고위험 취약점은 발견되지 않은 것으로 보고되었다. 2023년 8월에는 오터섹(OtterSec)이 스냅 솔라나 프로그램 감사를, 2024년 2월부터 4월까지는 네오다임(Neodyme AG)이 핵심 컨트랙트에 대한 독립적 감사를 수행했다. 네오다임 감사에서는 감사 기간 중에도 드리프트의 개발이 계속 진행되어 모든 변경사항을 완전히 감사하기는 어려웠다는 점이 명시되어 있다. 이 외에도 드리프트는 버그 바운티 프로그램을 지속적으로 운영해왔다.

그러나 이번 사건은 이 오딧들의 범위 밖에서 발생했다. 스마트 컨트랙트 오딧은 코드 로직, 오라클 조작 가능성, 청산 메커니즘, 재진입 공격 등을 검증하지만, 관리자 키의 관리 방식이나 오프체인 인프라의 보안까지 포괄하지는 않는다. 드리프트의 컨트랙트 코드는 오딧에서 검증된 대로 정확히 작동했다. initializeSpotMarket은 설계된 대로 새 시장을 등록했고, updateWithdrawGuardThreshold는 설계된 대로 한도를 변경했다. 문제는 이 기능들을 호출할 수 있는 권한이 탈취되었다는 것이며, 이는 코드 감사의 영역이 아닌 운영 보안의 영역이다.

이는 리졸브 사건과 정확히 같은 패턴이다. 리졸브 역시 복수의 오딧을 거쳤으나, SERVICE_ROLE의 단일 EOA 구조와 온체인 가드레일의 부재라는 운영 보안 문제로 무너졌다. 10일 사이에 두 프로토콜이 동일한 유형의 공격에 노출되었다는 것은, 이것이 개별 프로토콜의 실수가 아니라 업계 전반의 구조적 맹점임을 시사한다.

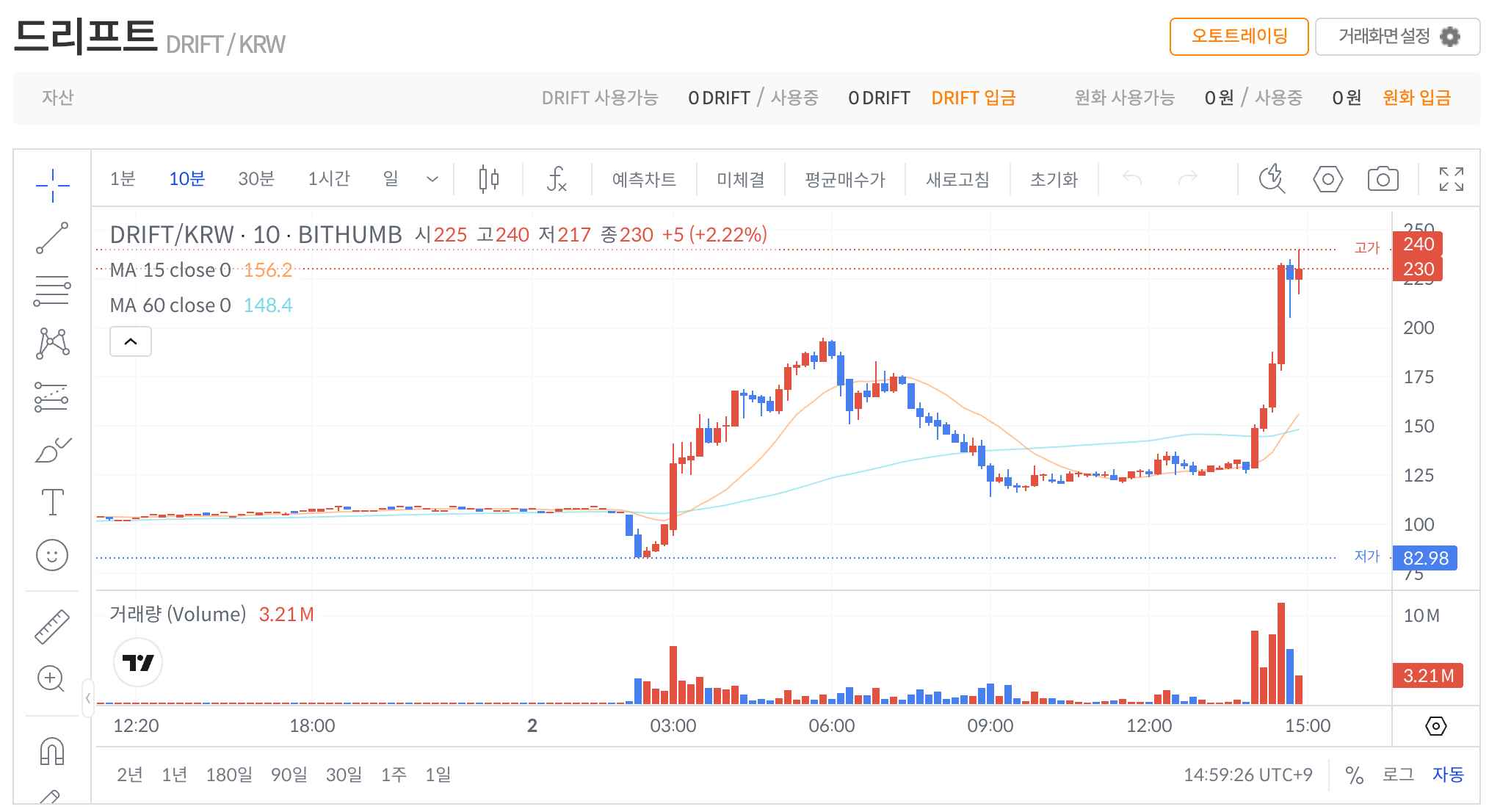

이번 사건의 파급 효과는 프로토콜과 보안 인프라에 한정되지 않았다. 공격이 개인 투자자에게 2차 피해를 야기하는 경로가 한국 시장에서 선명하게 관측되었으며, 이는 운영 보안 실패의 여파가 어디까지 확산될 수 있는지를 보여주는 사례이다.

DRIFT는 업비트(Upbit)와 빗썸(Bithumb) 등 국내 주요 거래소에 상장되어 있으며, 공격 발생 약 2시간 후(대중에 알려진 시점 기준 약 1시간 후) 동시에 입출금이 정지되었다. 한국 거래소에서 입출금이 중단되면, 차익거래가 차단되어 국내 유통 물량이 폐쇄 시장을 형성하고, 투기적 수요만으로 가격이 형성되는 이른바 "가두리 펌핑" 현상이 발생한다.

Source: Upbit

Source: Bithumb

익스플로잇이 발생한 4월 1일 16:00 UTC까지 빗썸의 DRIFT 가격은 약 108원으로 글로벌 가격 $0.072와 정상 범위 내의 괴리를 보이고 있었다. 그런데 17:00 UTC, 글로벌 시장에서 DRIFT가 $0.055로 급락한 소식이 전해지면서 빗썸에서도 순간적으로 82.98원까지 하락했다. 거래량은 직전 시간대 46,778에서 875만으로 약 187배 폭증했다. 그러나 이 급락 직후 흐름이 반전되었다. 18:00 UTC에 빗썸 가격은 97.63원에서 시작하여 156원까지 치솟았고, 거래량은 1,780만으로 더 늘었다. 19:00 UTC에 169원, 그리고 20:00 UTC에 195원으로 고점을 기록했다. 82.98원 저점에서 195원 고점까지, 약 3시간 만에 135%의 상승을 보인 것이다.

같은 시간대 글로벌 가격은 $0.050 수준으로 계속 하락하고 있었다. 빗썸 고점 195원을 달러로 환산하면 약 $0.128로, 글로벌 가격 대비 약 157%의 프리미엄이다. 해킹이라는 명백한 악재에도 불구하고, 폐쇄 시장 내에서 글로벌 대비 2.5배가 넘는 가격이 형성된 것이다.

이 펌핑은 21:00 UTC부터 되돌림이 시작되어 172원, 152원, 130원으로 점차 하락했으나, 본 글 작성 시점에서도 빗썸 가격은 230원으로 글로벌 대비 약 253%의 프리미엄이 유지되고 있다. 업비트의 경우 빗썸만큼 극단적인 펌핑은 관측되지 않았으나, 글로벌 급락 구간(17:00~20:00 UTC)에서 107~110원 수준을 유지하며 약 44%의 프리미엄을 기록했고, 이후 02:00 KST(17:00 UTC)에 거래량 4,600만 DRIFT와 함께 52주 최저가 77.4원까지 급락하며 지연 조정이 이루어졌다가 빗썸 가격 상승과 함께 재차 상승을 보이고 있다.

결과적으로, 펌핑 구간에서 매수한 일반 투자자들은 해킹 자체와는 무관하게 상당한 손실을 입었을 것으로 추정된다. 이는 한국 암호자산 시장에서 반복적으로 관측되는 구조적 문제로, 입출금 중단 시 가격 발견 기능이 왜곡되어 개인 투자자에게 추가적 피해를 발생시키는 전형적인 패턴이다.

온체인 데이터와 위협 인텔리전스 분석에서 가장 빈번하게 제기되는 가설은 북한 연계 해커 그룹(라자루스/APT38)의 관여이다.

이 가설을 뒷받침하는 정황은 크게 두 가지이다. 첫째, 3주 이상의 장기 준비 기간을 두고 토큰 생성부터 오라클 가격 조작까지 체계적으로 진행한 공격의 계획성과 정교함이 국가 수준 행위자의 특성과 부합한다. 둘째, 관리자 키 탈취가 소프트웨어 공급망 공격 또는 사회공학적 공격을 경유했을 가능성이 제기되는데, 이는 라자루스 그룹이 최근 대형 해킹에서 반복적으로 보여온 TTP(전술, 기술, 절차)와 일치한다.

반면, 가설과 부합하지 않는 정황도 존재한다. 자금 세탁의 구체적 경로가 기존 라자루스로 확인된 대형 해킹의 패턴과 다소 이질적인 형태를 보인다. 기존 라자루스 사건에서는 트론(Tron)을 통한 자금 이동, 토르스왑(THORSwap)을 활용한 비트코인 계열 체인으로의 자금 이동 등 특정 경로에 대한 의존도가 높았으나, 이번 사건에서는 다양한 브릿지를 통해 보다 분산화된 세탁 경로가 관측되었다. 특히 중앙 관리자에 의해 검열 가능한 CCTP를 직접적으로 사용했다는 점 등은 라자루스의 소행으로 보기에 상당히 대담한 선택으로 해석된다. 이것이 라자루스 그룹의 전술 진화를 반영하는 것인지, 혹은 다른 행위자의 소행인지는 현재로서 판단하기 어렵다.

따라서 공격 주체에 대해서는 현재 속단을 보류하는 것이 적절하다. 향후 추가적인 온체인 추적과 위협 인텔리전스 분석이 이루어져야 보다 확정적인 판단이 가능할 것이다.

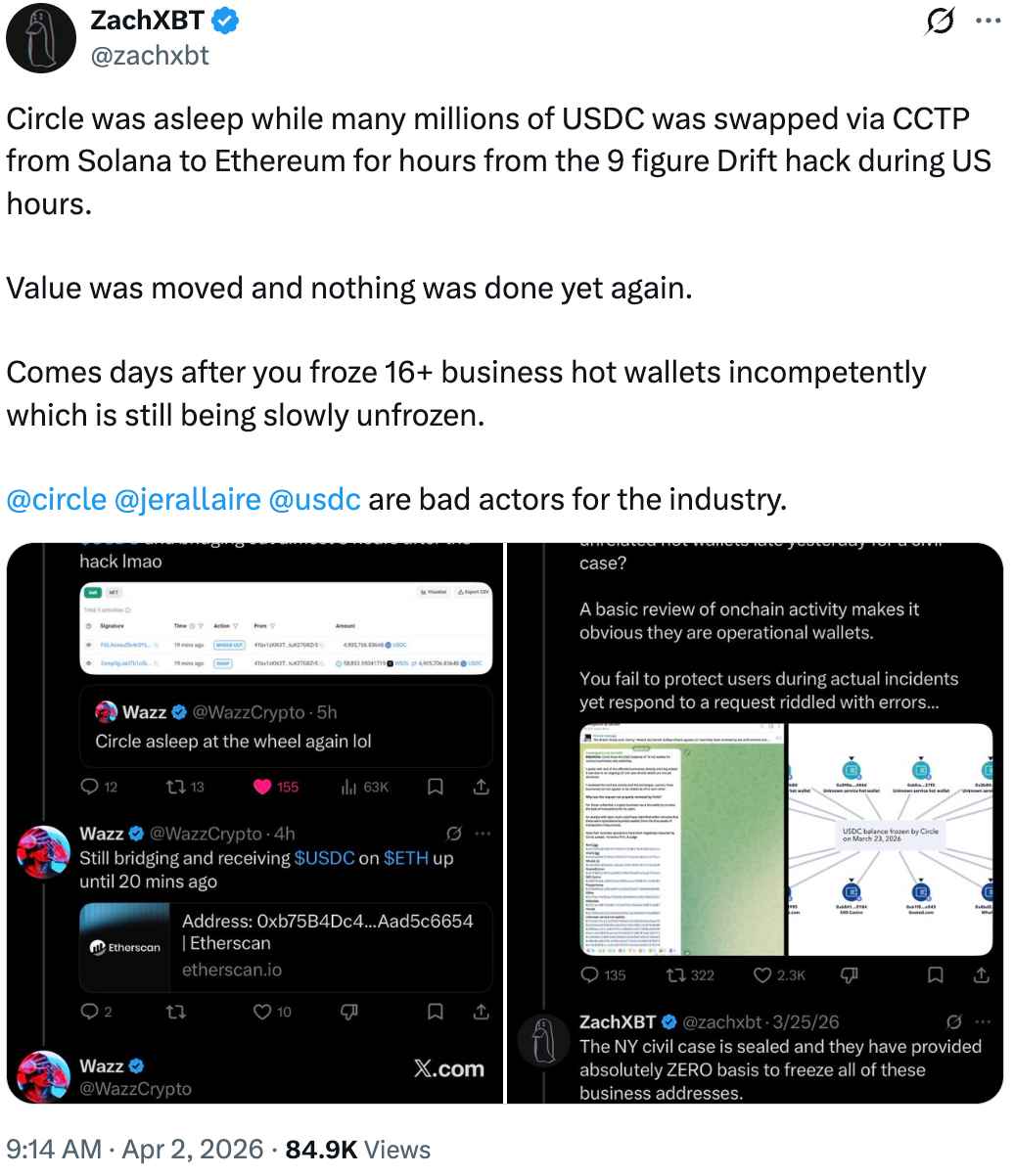

이번 사건에서 공격자가 자금 세탁의 주요 경로로 써클의 CCTP를 활용했다는 점은 의미가 크다. 온체인 데이터상 탈취 자금의 상당량이 USDC 소각(burn) → CCTP → 이더리움 재발행(mint) 경로를 정확히 따랐으며, 웜홀과 마얀이 보조 경로로 활용되면서 자금이 다중 체인으로 빠르게 분산되었다. CCTP는 써클이 운영하는 크로스체인 전송 프로토콜로, USDC를 한 체인에서 소각하고 다른 체인에서 재발행하는 방식으로 작동한다. USDC의 발행사인 써클은 기술적으로 특정 주소의 USDC를 동결(freeze)하거나 블랙리스트에 추가할 수 있는 권한을 보유하고 있다.

문제는 이 권한이 행사된 속도이다. 헬리우스의 Mert가 사건을 감지한 직후 써클에 긴급 연락을 요청한 것이 관측되었음에도, 사건 발생 후 수 시간이 경과한 시점까지 CCTP 경로에 대한 즉각적인 동결 조치가 이루어지지 않았다. 이 시간 동안 상당량의 자금이 이더리움으로 브릿징되어 ETH로 전환되었다.

Source: @zachxbt

이 문제를 논의할 때 인정해야 하는 근본적 긴장이 있다. 탈중앙화 진영은 그동안 써클의 동결 권한 자체를 중앙화 리스크이자 검열 도구로 비판해왔다. 그런데 이번 사건에서는 바로 그 동결 권한이 더 빨리 행사되지 않았다는 점이 비판받고 있다. 이 모순은 써클만의 문제가 아니라 업계 전체가 아직 해결하지 못한 딜레마이다. 즉, 검열 저항성과 불법 자금 차단 역량은 구조적으로 상충하며, 이 사이의 균형점을 어디에 둘 것인지에 대한 합의가 부재한 것이다.

그럼에도 불구하고, 써클이 이미 동결 권한을 보유하고 행사해온 이상, 그 권한의 행사 속도와 기준에 대한 비판은 정당하다. 이 정도 규모의 명백한 익스플로잇이 실시간으로 진행되고, 펙쉴드와 룩온체인 등 복수의 보안 업체가 동시에 경보를 발신하며, 헬리우스 CEO가 써클에 직접 긴급 연락을 요청하는 상황에서, CCTP 소각 경로를 1~2시간 내에 일시 보류하는 메커니즘조차 작동하지 않은 것은 현행 체계의 명백한 한계이다. 온체인 탐정 ZachXBT가 여러 차례 지적해온 바와 같이, 써클의 긴급 대응 체계는 업계의 기대와 현실 사이에 상당한 괴리가 존재한다.

리졸브와 드리프트, 10일 간격으로 발생한 두 건의 대형 익스플로잇은 표면적으로는 같은 패턴이지만, 세부를 들여다보면 더 불편한 진실이 드러난다. 리졸브는 핵심 권한이 단일 EOA에 부여되어 있어 멀티시그 자체가 부재했다. 반면 드리프트는 스쿼즈 V4 멀티시그를 통해 관리자 권한을 관리하고 있었다. 그러나 멀티시그가 있었음에도 공격은 성공했다.

드리프트 사건이 드러내는 핵심 공격 벡터는 듀러블 논스를 활용한 사전 서명 수집과 사회공학의 결합이다. 공격자는 정당한 서명자들에게 트랜잭션의 실제 내용을 오인하게 만들어 사전 서명을 확보했고, 듀러블 논스로 이 서명을 무기한 보관한 뒤 원하는 시점에 실행했다. 여기에 2/5라는 낮은 threshold와 0초 타임락이 결합되면서, 5명 중 2명만 속이면 프로토콜의 최상위 권한이 즉시 넘어가는 구조가 완성되었다. 특히 주목할 점은, 3월 27일의 정상적 멀티시그 이전 이후에도 공격자가 새 멀티시그의 서명자 접근을 불과 3일 만에 다시 확보했다는 것이다. 이는 공격자가 단일 서명자가 아니라 팀의 운영 프로세스 자체에 깊이 침투해 있었음을 시사한다.

필자가 생각하는 필요한 변화의 방향은 네 가지이다.

첫째, UpdateAdmin, InitializeSpotMarket 등 프로토콜의 핵심 파라미터 변경은 최소 48시간 이상의 타임락을 의무화해야 한다. 이번 사건에서 타임락은 0초로 설정되어 있었고, 이것이 사전 서명된 트랜잭션의 즉시 실행을 가능하게 했다. 타임락이 걸려 있었다면, 설령 사전 서명이 확보되었더라도 실행 후 공격 완료까지의 시간차 동안 커뮤니티나 모니터링 시스템이 이상을 감지하고 개입할 수 있었을 것이다.

둘째, 듀러블 논스를 통한 사전 서명의 위험성에 대한 업계 차원의 인식 전환이 필요하다. 듀러블 논스 자체는 멀티시그 운영에서 일반적으로 사용되는 유용한 메커니즘이지만, 이번 사건은 이 메커니즘이 사회공학과 결합될 때 서명자가 자신이 무엇에 서명하는지 인지하기 어려운 치명적 환경을 만들 수 있음을 보여주었다. 멀티시그 서명 시 트랜잭션의 내용을 인간이 읽을 수 있는 형태로 명확히 표시하는 서명 검증 인터페이스, 그리고 핵심 권한 관련 트랜잭션에 대한 별도의 확인 절차가 필수적이다.

셋째, 디파이 프로토콜 또한 오프체인 키 관리에 HSM(Hardware Security Module), 에어갭 서명(air-gapped signing) 등의 물리적 보안 계층을 도입해야 한다. 이번 사건에서 침투 경로의 시작점은 서명자에 대한 사회공학이었던 것으로 추정되는데, HSM은 서명 과정을 물리적으로 격리함으로써 원격 사회공학의 효과를 제한할 수 있다. 다만 서명자가 트랜잭션 내용을 오인한 채 HSM으로 서명하는 시나리오까지 방어하려면, HSM과 더불어 트랜잭션 내용의 명시적 검증 절차가 동반되어야 한다.

넷째, 앞서 리졸브 분석에서도 강조했듯, 단발성 오딧을 넘어서는 연속적 보안(continuous security) 체계가 필요하다. 관리자 권한의 변경, 멀티시그 구성원의 교체, 비정상적 시장 등록, 인출 한도의 급격한 변경은 실시간 모니터링 시스템에 의해 즉시 탐지되고, 자동으로 프로토콜이 일시 중지될 수 있어야 한다. 이번 사건에서 Admin 변경 → 스팟 마켓 등록 → 인출 가드 무력화라는 일련의 비정상적 조작이 수행되는 동안 실시간 경보가 발동하지 않은 것은, 이 체계의 부재를 명확히 드러낸다.

10일 전 리졸브 익스플로잇에 대한 분석을 마무리하면서, 필자는 "보안 아키텍처는 해킹이 발생했을 때 피해가 최소화되는 시스템을 목표로 설계되어야 한다"고 썼다. 드리프트 사건은 이 말이 얼마나 시급한 현실인지를 불과 열흘 만에 다시 한번 증명했다.

리졸브는 멀티시그 없이, 드리프트는 멀티시그가 있었음에도 불구하고, 운영 권한이 탈취되자 수억 달러가 증발했다. 이것이 현재 디파이 보안의 가장 취약한 고리이다. 스마트 컨트랙트 로직의 검증에만 집중하고, 그 로직을 통제하는 권한의 구조와 관리에는 상대적으로 주의를 기울이지 않는 업계의 관행이 바뀌지 않는 한, 같은 유형의 사건은 계속될 것이다.

필자는 이번 사건이 단순한 하나의 해킹 사고로 소비되지 않기를 바란다. 리졸브, 드리프트 두 사건을 관통하는 메시지는 분명하다. 코드가 안전하다는 것과 프로토콜이 안전하다는 것은 같은 말이 아니고, 멀티시그가 있다는 것과 권한이 안전하다는 것도 같은 말이 아니다. 그리고 이번 사건이 보여주듯, 운영 보안의 실패는 프로토콜 자체에 한정되지 않고, 브릿지 인프라의 대응 지연과 거래소의 시장 구조적 문제를 경유하여 개인 투자자에게까지 2차 피해로 확산된다. 프로토콜의 안전을 위해서는 코드 너머의 모든 계층, 즉 키 관리, 멀티시그와 타임락 설계, 긴급 대응 체계, 외부 인프라와의 협력 체계, 그리고 피해 확산 경로의 차단까지 포괄하는 전방위적 보안 프레임워크가 필요하다. 이것이 10일간 두 건의 대형 익스플로잇이 우리에게 남긴 교훈이다.