2025년 6월 18일, 이란 최대 암호화폐 거래소 노비텍스(Nobitex)가 해킹당했다. 트론, 비트코인, 도지코인 등 다양한 네트워크에서 최소 4,865만 달러에서 최대 8,200만 달러 상당의 자산이 탈취됐다. 해킹 직후 '곤제쉬케 다란데'라는 해커 조직이 자신들의 소행임을 밝히며, 이 사건은 단순 범죄가 아닌 정치적 목적의 사이버 테러로 주목받고 있다.

해커는 탈취 자산을 "FuckiRGCTerroristsNoBiTEX" 같은 정치적 메시지가 담긴 바니티 주소로 전송했다. 이 주소들은 기술적으로 개인키를 알아낼 수 없는 구조로 만들어졌으며, 사실상 자산을 누구도 되찾을 수 없는 상태로 “소각”한 것이다. 이는 돈이 목적이 아닌, 강력한 정치적 퍼포먼스로 읽힌다.

이 사건은 이스라엘과 이란 간의 갈등이 사이버 전쟁이라는 새로운 전장으로 옮겨갔음을 상징한다. 해킹, 데이터 파괴, 금융 시스템 마비는 이제 군사 무기 못지않은 전략 수단이다. 해커가 8,200만 달러를 스스로 폐기하면서까지 전달한 정치적 메시지는 충격적이며, 더 이상의 피해와 확산이 이루어지지 않길 바란다.

2025년 6월 18일, 이란 최대의 암호화폐 거래소인 노비텍스(Nobitex)가 해커 집단에 의해 해킹당했다. 노비텍스는 이란 내에서 비트코인, 이더리움, 도지코인, 트론 등 주요 암호화폐를 취급하는 거래소로 자본 유입과 환전 창구로 기능해왔다.

해킹은 단일 체인이 아닌 다수의 블록체인 네트워크를 동시에 겨냥해 이뤄졌으며, 초기 분석에 따르면 트론, 비트코인, 도지코인, EVM 기반 네트워크에서 약 4,865만 달러 상당의 자산이 탈취됐다. 그러나 이후 추가적인 집계를 통해 전체 피해액은 최대 8,200만 달러에 이를 수 있다는 분석이 나왔다. 특히, 이 사건은 해킹 직후 “곤제쉬케 다란데(Gonjeshke Darande)”라는 사이버 해커 조직이 자신들의 소행이라고 밝히면서, 사건은 단순한 범죄를 넘어선 정치적 사이버 테러 양상을 보이기 시작했다.

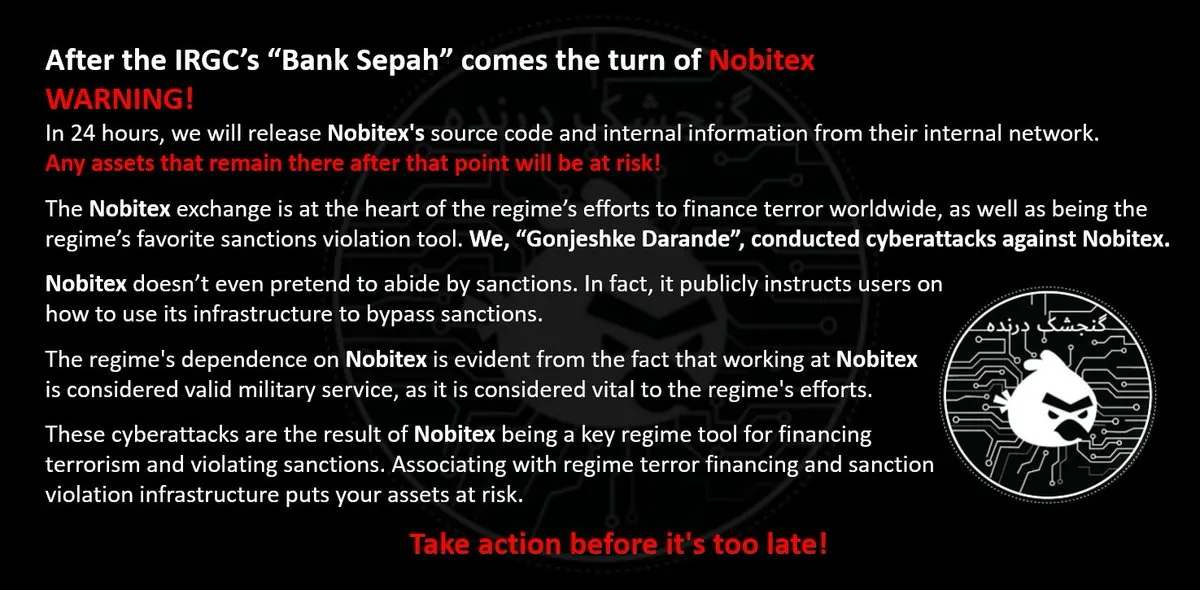

Source: Gonjeshke Darande X

곤제쉬케 다란데는 이란 내 주요 기반시설을 마비시킨 전력이 있는 조직이다:

2021년 전국 주유소의 POS 시스템을 다운시켜 대혼란을 초래

2022년 이란 남부의 제철소에서 화재를 유발

단 하루 전인 2025년 6월 17일, 이란 국영 은행 세파(Sepah)의 서버와 고객 데이터를 파괴한 공격도 자신들의 소행이라고 주장

이들은 공식적으로 이스라엘 정부의 지원을 받고 있다고 밝힌 적은 없지만, 서방의 안보 분석기관들은 이들이 이스라엘 정보기관(Mossad)과 연결되어 있을 가능성을 꾸준히 제기해왔다. 즉, 이번 사건은 단지 해커가 돈을 훔친 것이 아니라, 이스라엘-이란 간의 사이버전이 노골적으로 표면화된 사례로 밝혀지고 있다.

Source: Medium | What is a vanity address?

이번 사건에서 특히 이목을 끈 건, 해커가 탈취한 자산을 전송한 지갑 주소들이 전부 정치적 메시지를 담고 있는 바니티 주소였다는 점이다. 바니티 주소(Vanity Address)란 무작위가 아닌, 특정 문구가 들어간 지갑 주소로서, 일반적인 주소 생성과 달리 고의적으로 설계된 지갑 주소다.

다음은 해커가 사용한 지갑 주소들이다:

공통적으로 사용된 "FuckiRGCTerroristsNoBiTEX"라는 문구는 이란 혁명수비대(iRGC)와 노비텍스 거래소를 모두 조롱하는 정치적 의도를 내포하고 있다. 특히 도발적인 단어를 그대로 주소에 삽입했다는 점에서, 해커들은 단순히 자산을 훔친 것이 아니라, 사이버 상의 디지털 그래피티(digital graffiti)를 남긴 것에 가깝다.

그렇다면, 이런 정교한 바니티 주소를 해커들이 직접 만든 것일까?

일반적으로 지갑 주소는 개인키와 공개키를 무작위로 생성한 뒤 해시 함수를 거쳐 만들어진다. 그러나 바니티 주소는 일반적인 지갑 생성과 다르게, 다음 과정을 통해 만들어진다:

특정 조건을 만족하는 주소가 나올 때까지 반복적으로 키쌍(개인키, 공개키)을 생성

각 키쌍에서 파생되는 지갑 주소를 확인

원하는 문자열이 포함된 주소가 나올 경우에 해당 개인키를 보관하고 사용

바니티 주소를 만들기 위해서는 이 과정을 엄청난 횟수로 반복해, 원하는 패턴이 나올 때까지 전수조사 방식의 브루트포스(Brute-force) 연산을 실행해야 한다. 예컨대, “FuckiRGCTerroristsNoBiTEX”처럼 24자의 특정한 문자가 포함된 주소를 생성하려면 기대 시도 횟수는 약 2.1 x 10^42번으로, 이를 GPU 수십만 개로 병렬 처리해도 수조 년이 걸린다.

즉, 이번 해킹에 쓰인 지갑 주소는 의도적으로 직접 만든 지갑 주소가 아닌, 개인키에 대한 정보를 알 수 없는 말 그대로 소유권 없는 지갑 주소로 생성되었을 가능성이 높다.

그렇다면 여기서 한 가지 의문이 생긴다. 해커는 탈취한 자산을 개인키를 알아낼 수 없는 주소로 보냈다. 이게 무슨 뜻일까? 결국 그 자산에 대한 소유권을 스스로 포기한 셈이다. 왜냐하면 지갑 주소만으로 개인키를 알아내려면, 먼저 주소에서 공개키를 유추해야 하고, 다시 공개키에서 개인키를 역산해야 한다. 그런데 주소에서 공개키를 유추하는 것 자체가 거의 불가능하며, 설령 가능하더라도 타원곡선 이산로그 문제 때문에 공개키에서 개인키를 계산해내는 건 사실상 불가능하다.

Source: Medium | ECDSA in Go — A Simple Introduction

이를 더 자세히 살펴보면 아래와 같다:

공개키 추출 난제: 트론과 비트코인 그리고 도지코인의 주소 체계를 예로 했을 때, 지갑 주소는 “네트워크 바이트 + 공개키 160비트 해시 + 체크섬”을 이용하여 만든다. 그러나 여기서 지갑 주소의 해시 값만 가지고는 해시 알고리즘의 단방향성에 의해 원래의 “공개키 160비트 해시”를 얻을 방법이 없다.

타원곡선 이산로그 문제 (ECDLP): 설령 공개키가 주어지거나 찾았다고 해도, 256비트 타원곡선 알고리즘(ECDSA)에서 공개키를 통해 비공개키를 찾을 확률은 1/2^256으로 기대 시도 횟수는 1.1×10^77 회이다. 이는 우주의 원자 수보다 많은 시도다.

주소로부터 키를 역산하는 것은 현실적으로 완전히 불가능하다. 따라서 이번 사건은 해커가 탈취한 자금을 의도적으로 “소유권이 없는 주소”로 보내 정치적 메시지 표출을 하고 이 자산의 사용 가능성을 스스로 차단했다. $48M~$80M으로 추정되는 탈취 자산을 단지 훔쳐간 게 아니라, 자산을 공개적으로 파괴함으로써 정치적 퍼포먼스를 “소각(Burn)”으로써 완성한 것이다. 이를 위해 $48M~$80M으로 추정되는 자금을 단지 “소각(Burn)”한 것이다.

Source: SpecialEurasia

이스라엘과 이란의 갈등은 오랫동안 중동 정세의 핵심이었다. 그런데 이제 그 전쟁은 단순한 군사 충돌을 넘어 사이버 공간으로까지 번지고 있다. 미사일과 드론만이 무기가 아니다. 해킹, 데이터 파괴, 금융 인프라 마비 같은 사이버 공격이 현대전의 핵심 수단으로 자리 잡고 있다.

이번 사건은 곤제쉬케 다란데라는 해킹 그룹의 활동을 통해 그 현실을 여실히 드러낸다.

이란 국영은행의 데이터 파괴

최대 암호화폐 거래소 해킹 및 자산 소각

정치적 메시지를 지갑 주소 형태로 전 세계에 노출

이 해킹은 단순한 금전 탈취가 아니라, 정치적 목적에 기반한 체계적인 공격이었다. 특히 노비텍스는 단순한 민간 거래소가 아니라, 이란 내 암호화폐 자본 흐름의 중요한 축이기 때문에 타깃이 된 것이다.

사이버 전쟁은 이미 현실이다. 공격자는 무려 8,200만 달러에 달하는 자산을 스스로 쓸모없게 만들었다. 이번 사건은 단순한 해킹이 아니라, 광기 어린 메시지가 담긴 공포 그 자체였다. 필자는 정치와 관련 없는 일반인들의 피해가 발생할 뿐인 디지털 전장의 해킹이 다시는 반복되어서는 안된다는 생각이며, 이번 공격으로 피해를 입은 사용자들에게 깊은 위로를 전한다.

역사적으로 경제적 피해를 통해 정치적 메시지를 전달한 사례는 분명 존재했다. 대표적으로 마하트마 간디는 1921년 9월 영국산 직물의 수입을 반대하며 약 15만 개의 외국 직물을 소각한 것이 그 예이다. 과거 사례들은 “본인의 자산”에 피해를 줌으로써 메시지를 표현했으며, 저항하는 당사자가 스스로의 희생을 통해 정치적 의지를 표명함으로써 전달하고자 하는 메시지에 정당성을 부여했다.

설령 피해를 주더라도 그것은 매우 한정적인 표적을 두어야한다. 1773년 동인도회사의 홍차 9,000 파운드를 바다에 버리며 발생한 보스턴 차 사건은 영국의 과도한 식민지 과세에 대한 저항이라는 구체적 맥락에서 지배 기관인 동인도회사의 자산을 표적으로 삼았으며, 저항 대상과 피해 대상이 명확히 일치했다. 반면 이번 노비텍스 해킹 사건은 직접적인 피해자가 일반인을 포함하고 있어 과거 사례와 근본적으로 구별된다. 곤제쉬케 다란데가 탈취하고 소각한 8,200만 달러는 전쟁에 직접적으로 참여하지 않은 일반 시민들의 개인 자산이 포함되기 때문이다.

더욱 심각한 문제는 이들이 "전쟁 자금의 주요 경로"라는 의심을 근거로 남의 자산을 임의 소각해버렸다는 점이다. 곤제쉬케 다란데의 행위는 명백한 사적 제재에 해당하며, 이들이 내세운 명분은 정당한 사법기관의 판단 없이 자의적으로 내린 결론이다.

이번 사고와 같이 민간 피해가 발생하는 정치적 메시지의 전달은 메시지의 정당성을 다소 희석시킨다. 이들이 진정 정치적 메시지를 남기는 데에만 그 목적을 두었더라면, 민간인의 자산을 회수할 수 없는 경로로 소각시키는 선택보다는 통제권을 갖는 주소로 옮기거나 메시지를 남기는 데에 그쳤어야했다는 것이 나의 생각이다.

관련 아티클, 뉴스, 트윗 등 :